中继攻击分析:通信领域的隐蔽风险解析与防范策略探索

随着通信技术的迅猛发展,网络通信已经成为现代社会信息交流的主要途径。这一便捷的通信方式也伴随着各种隐蔽的风险。其中,中继攻击作为一种新型的攻击方式,已经成为通信领域的一大隐患。本文将详细分析中继攻击的各个方面,为读者解析其潜在风险,并探讨有效的防范策略。

二、中继攻击分析

1. 中继攻击概述

中继攻击是一种利用网络中继设备进行的攻击方式,通过伪装成正常用户或中继设备进行攻击,以达到窃取信息、篡改数据等目的。这种攻击方式具有隐蔽性强、难以追踪的特点,给通信安全带来了极大的威胁。

2. 中继攻击的隐蔽风险

(1)伪装成正常用户:中继攻击者可以通过伪装成正常用户,窃取用户的个人信息、密码等敏感信息,进而进行非法活动。

(2)篡改数据:中继攻击者可以篡改传输的数据,使接收方接收到错误的信息,从而达到欺骗的目的。

(3)通信内容:中继攻击者可以通过监听中继设备的通信内容,获取用户的通信内容,包括电话通话、网络聊天等。

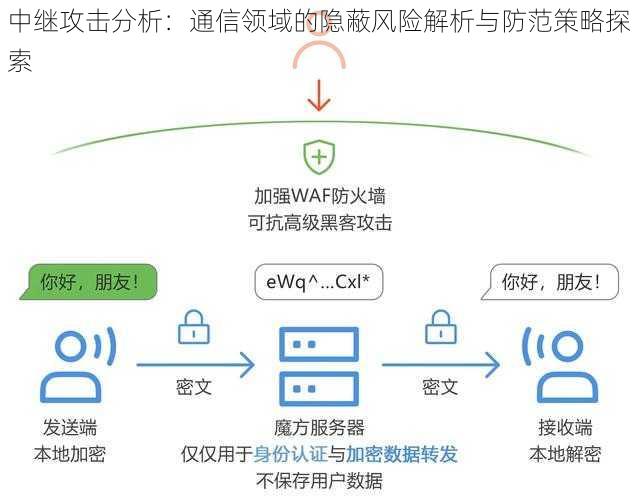

3. 中继攻击的防范策略

(1)加强设备安全:对中继设备进行严格的安全检测和认证,确保设备的安全性。定期对设备进行升级和维护,以修复可能存在的安全漏洞。

(2)加强通信加密:对通信内容进行加密处理,防止中继攻击者通信内容。采用多种加密算法和密钥管理方式,提高通信的安全性。

(3)建立监控系统:建立完善的监控系统,对中继设备的通信进行实时监控和记录,以便及时发现和应对中继攻击。

4. 中继攻击的实例分析

近年来,多起中继攻击事件被曝光,其中一些事件造成了严重的后果。例如,某公司内部通信被中继攻击者,导致公司重要信息泄露;某网络系统中继设备被攻击者篡改数据,导致系统故障等。这些事件都表明了中继攻击的严重性和紧迫性。

5. 中继攻击的应对措施

针对中继攻击的隐蔽性和难以追踪的特点,需要采取多种措施进行应对。加强网络安全教育和培训,提高用户的安全意识和防范能力。建立完善的网络安全体系和应急响应机制,及时发现和应对中继攻击。加强国际合作和交流,共同应对中继攻击等网络安全威胁。

本文详细分析了中继攻击的各个方面,包括其隐蔽风险和防范策略。中继攻击作为一种新型的攻击方式,给通信安全带来了极大的威胁。我们需要加强设备安全、通信加密、建立监控系统等方面的措施,提高通信的安全性。还需要加强网络安全教育和培训,提高用户的安全意识和防范能力。国际合作和交流也是应对中继攻击等网络安全威胁的重要途径。通过共同努力和合作,我们可以更好地应对中继攻击等网络安全威胁,保障通信安全。